Cómo instalar y configurar Snort en PFsense Firewall

Snort es un conocido IDS / IPS de código abierto que está integrado con varias distribuciones de firewall como IPfire, Endian y PfSense. En este tutorial, nuestro enfoque es la instalación, configuración de snort y reglas en el firewall PfSense. Snort necesita un cortafuegos de filtro de paquetes (pf) para proporcionar la función IPS que también está disponible en esta distribución.

Instalación

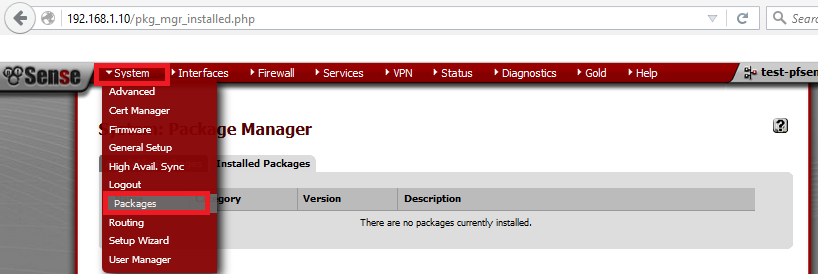

Todo el software del cortafuegos Pfsense está disponible en el submenú Paquetes. Vaya al menú Sistema y seleccione paquetes de la lista del menú desplegable.

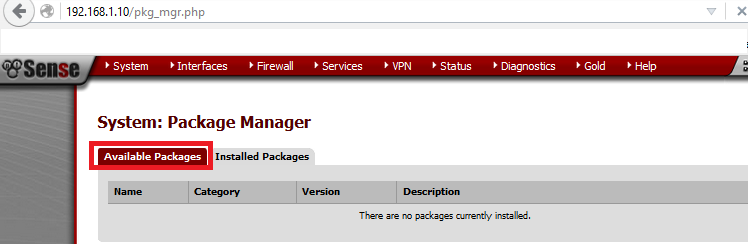

Haga clic en la pestaña Paquetes disponibles para diferentes categorías de software.

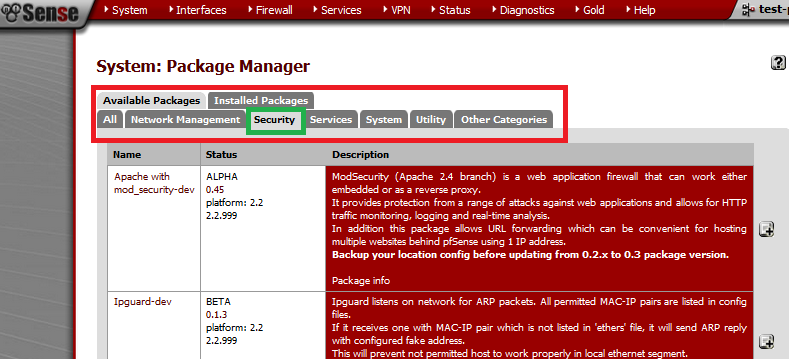

Paquetes disponibles muestra las siguientes opciones de submenú. Snort es una herramienta de seguridad de código abierto, por lo tanto, haga clic en el menú de seguridad para enumerar los paquetes disponibles para su instalación en PfSense.

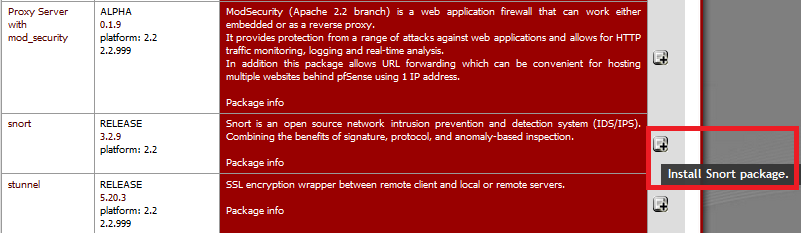

El paquete Snort está disponible en el submenú Seguridad. Ahora haga clic en el ![]() icono para instalar snort.

icono para instalar snort.

La instalación de cualquier paquete nuevo en Pfsense requiere la confirmación del administrador del firewall, que se muestra a continuación.

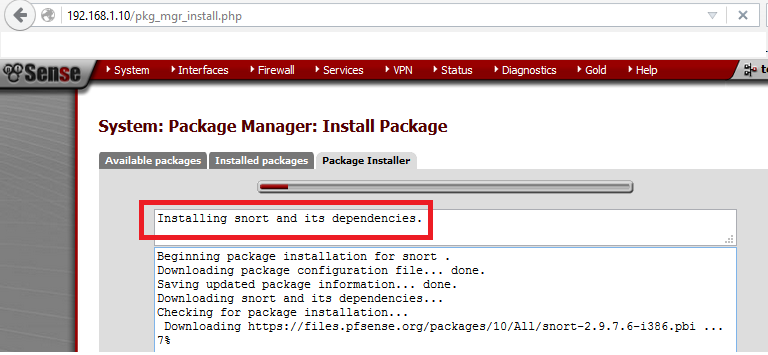

Después de la confirmación, la instalación de snort se muestra en la siguiente instantánea

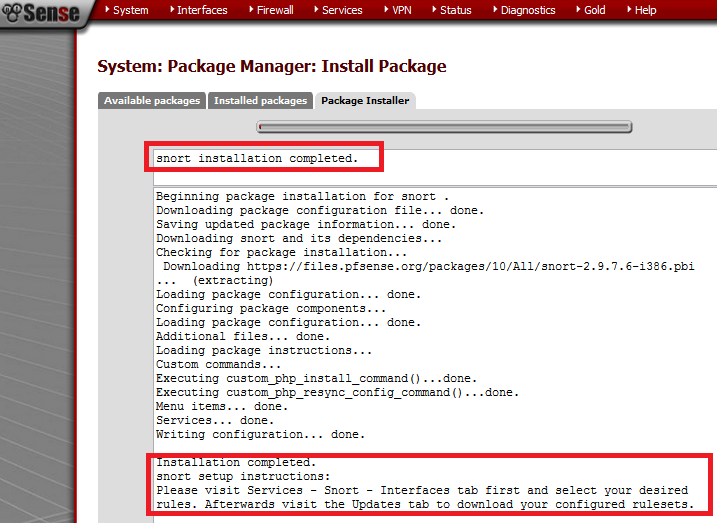

La instalación de Snort se muestra a continuación y también se dan más instrucciones para configuraciones adicionales.

Las instrucciones de configuración de Snort se muestran en la figura anterior.

Configuración de Snort

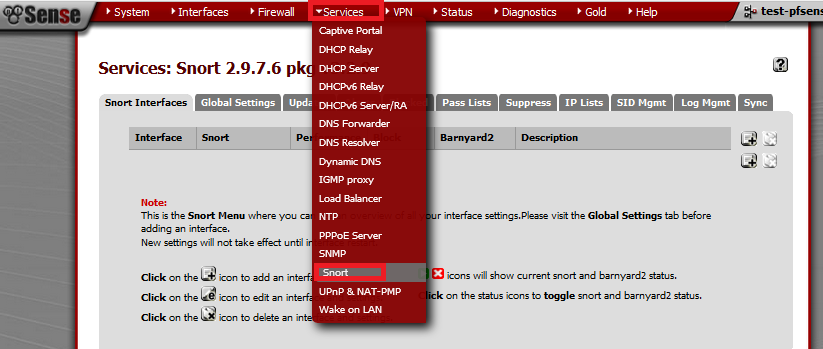

Después de la información exitosa de snort en Pfsense, ahora configuraremos snort en la interfaz LAN para la detección de escaneo de puertos. Snort está disponible en el menú de servicios después de la instalación.

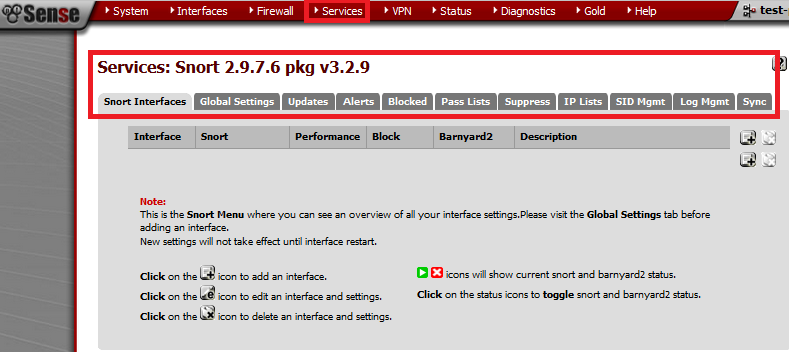

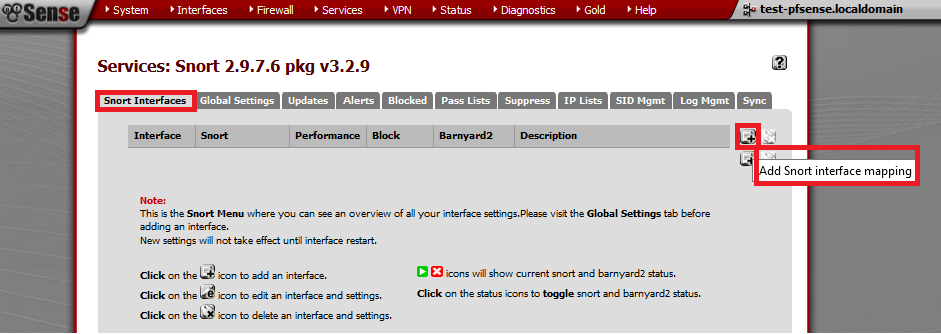

La siguiente instantánea aparece después de hacer clic en el submenú snort.

Snort se ejecuta en la interfaz LAN o WAN de Pfsense. Por lo tanto, tenemos que crear la configuración de interfaces lan y wan haciendo clic en ![]() icono.

icono.

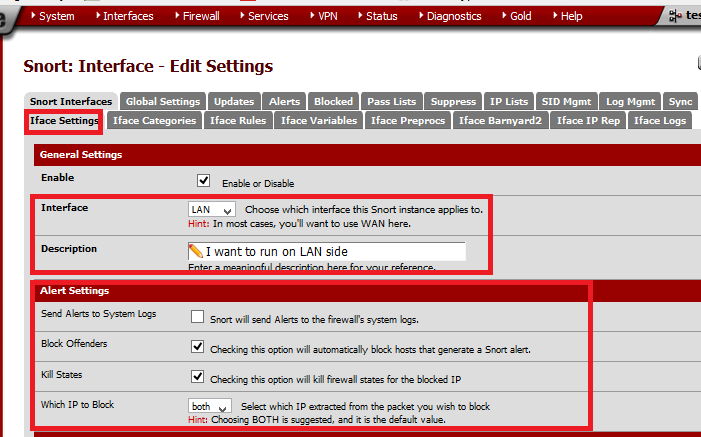

La configuración de la interfaz LAN se muestra a continuación. Hemos comprobado las opciones de IPS como bloquear delincuentes y matar a sus estados.

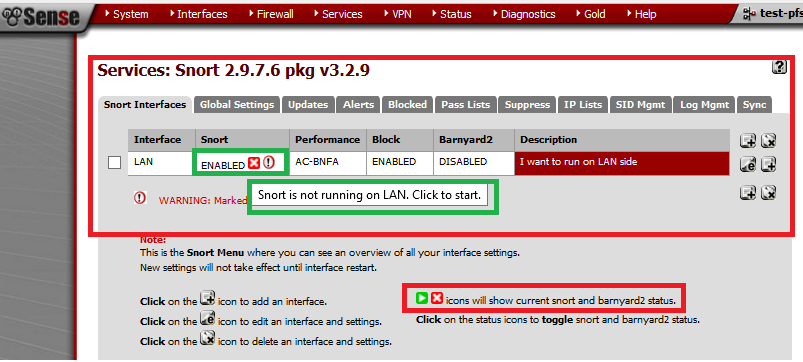

Interfaz agregada para LAN y actualmente snort no se está ejecutando en ella. Haga clic en el botón de cruz (X) para iniciar el servicio Snort ids en la interfaz LAN.

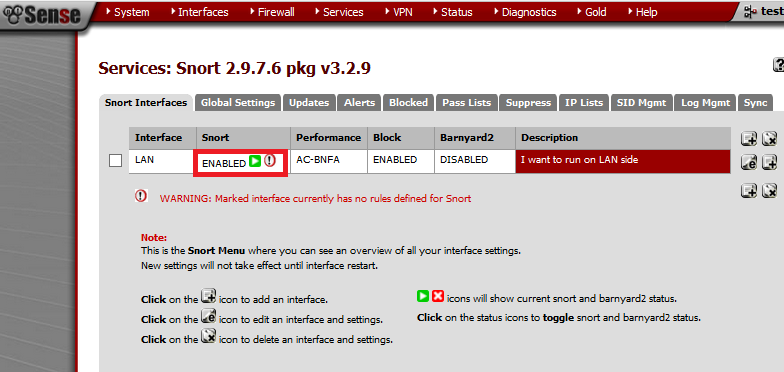

Como se muestra en la siguiente instantánea, snort se está ejecutando en la interfaz LAN.

La notificación de advertencia se muestra en la figura anterior. Por lo tanto, las reglas de snort deben agregarse después del paso de actualización de reglas.

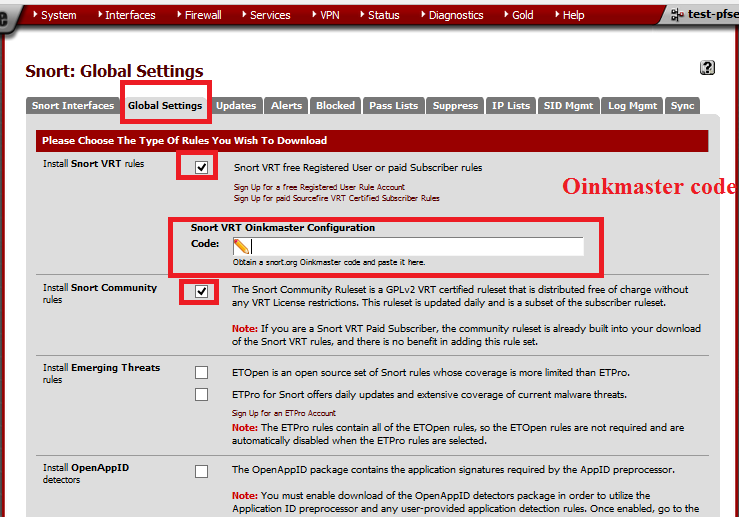

La siguiente pantalla aparece después de hacer clic en el menú de configuración global para la instalación de las reglas de snort.

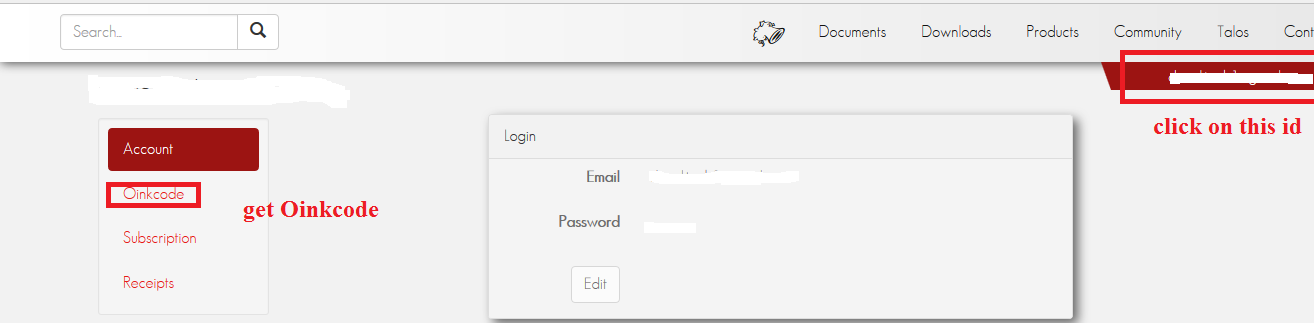

Inicie sesión en el sitio web de snort y genere Onikcode para descargar las reglas de «Snort VRT».

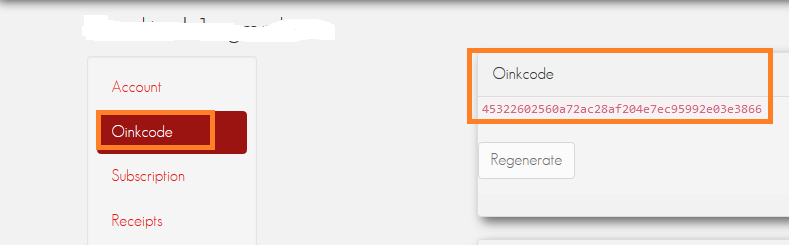

Haga clic en Oinkcode en el lado izquierdo para obtener Oinkcode.

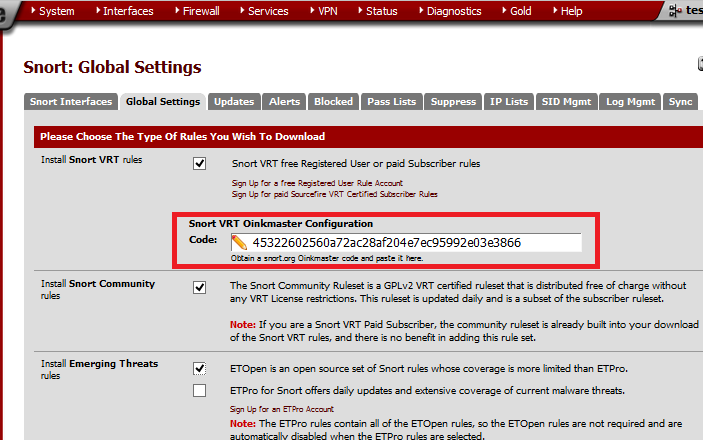

Vaya nuevamente al menú de configuración global e ingrese Oinkcode para descargar las reglas de Snort VRT.

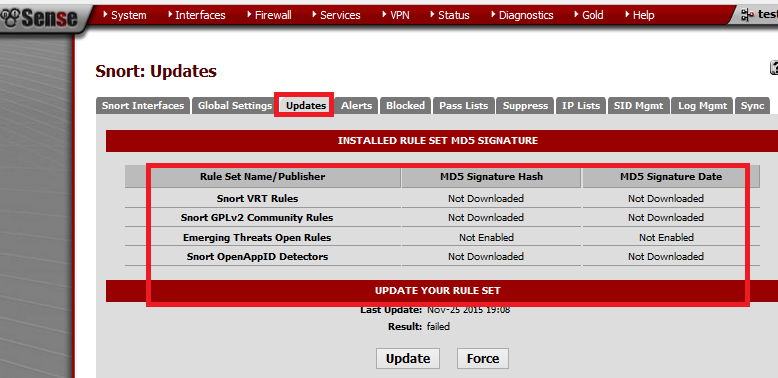

Ahora vaya al menú Actualizaciones para verificar el estado de las diferentes reglas. Haga clic en el botón Actualizar para descargar o actualizar las reglas de snort en Pfsense.

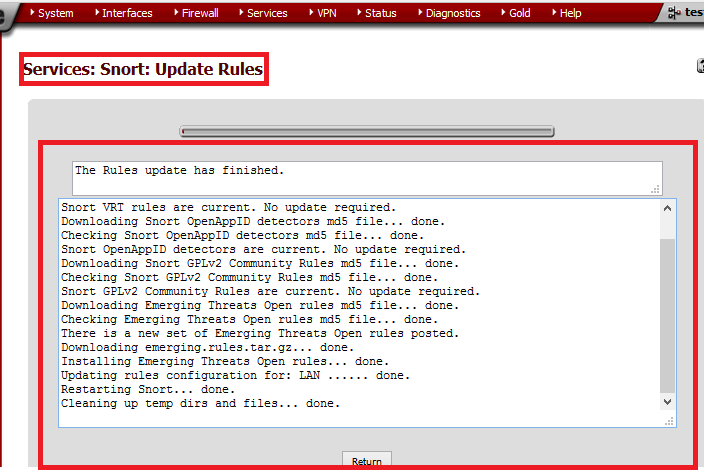

Haga clic en el botón Actualizar para instalar reglas en el snort. El paso de actualización de la regla se muestra en la siguiente figura. Hemos instalado snort community, VRT, reglas de amenazas emergentes.

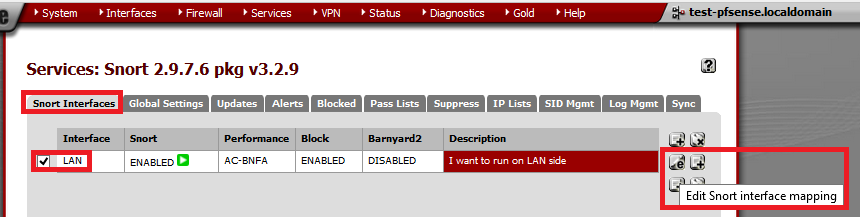

Antes de pasar al siguiente menú de snort, vuelva a hacer clic en la pestaña Snort interfaces y seleccione LAN para editar.

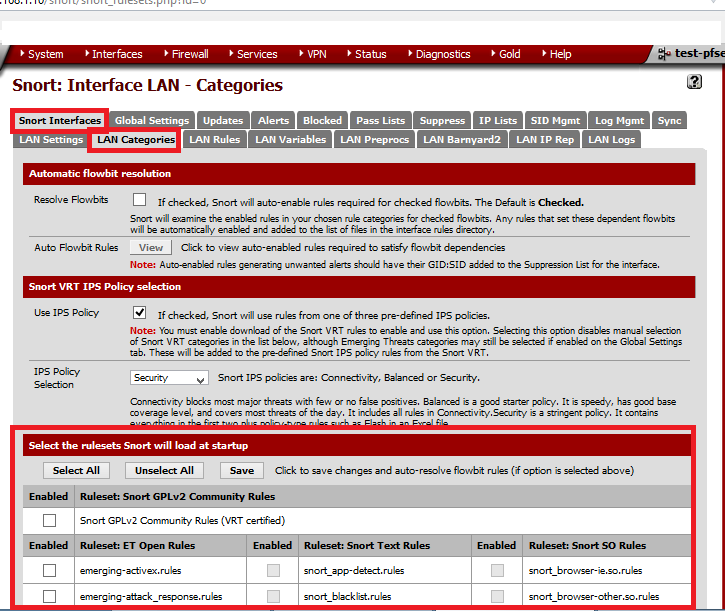

Después de hacer clic en el botón editar, seleccione la opción Categorías de LAN para las reglas de snort. Seleccione las reglas deseables de esta lista completa para la interfaz LAN.

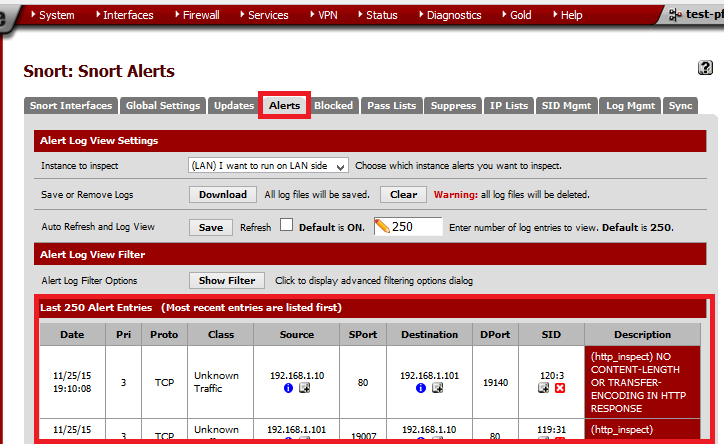

Después de la instalación de las reglas de snort en Pfsense, la siguiente opción es el menú de alertas.

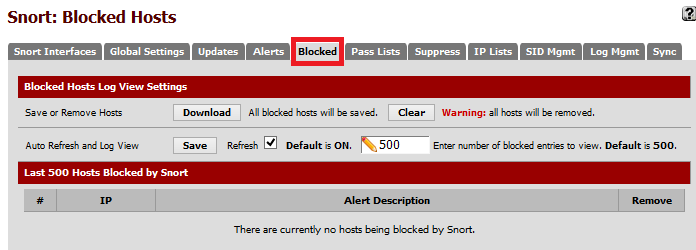

Snort con filtro de paquetes (filtro) brinda la capacidad de bloquear IP malicioso. Las IP bloqueadas se mostrarán en la siguiente instantánea.

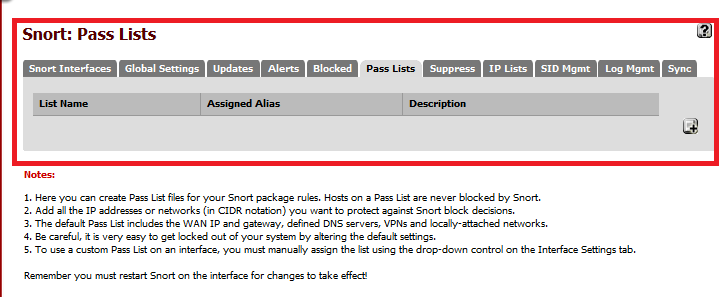

Es muy común en la red que el administrador garantice una lista blanca de IP. Por defecto, la LAN local suele estar en la Lista de acceso.

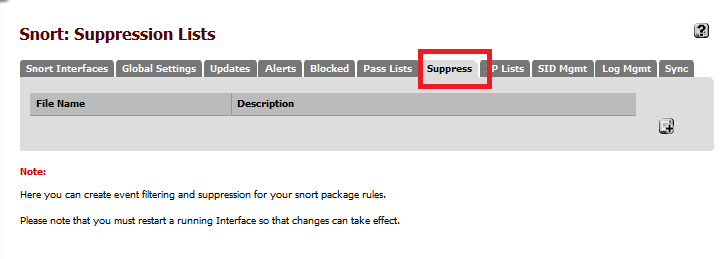

El menú Suprimir se muestra en la siguiente instantánea. Se utiliza para bloquear alertas de falsos positivos.

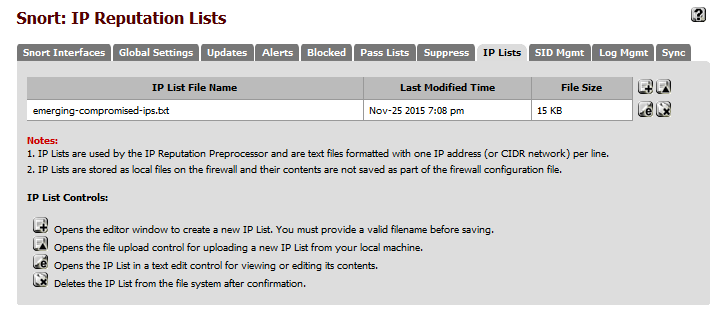

La lista de direcciones IP maliciosas se puede cargar en Pfsense en la configuración de snort. El tráfico entrante de las direcciones IP almacenadas en la lista de reputación se considerará malicioso.

La lista de direcciones IP maliciosas se puede cargar en Pfsense en la configuración de snort. El tráfico entrante de las direcciones IP almacenadas en la lista de reputación se considerará malicioso.

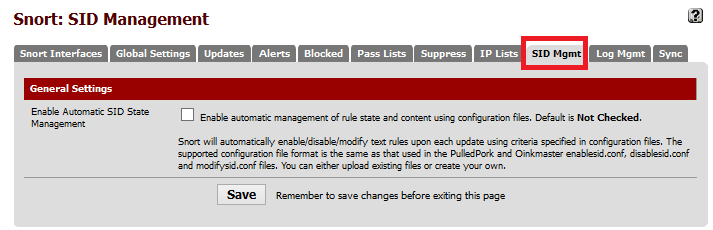

La configuración del ID de firmas (SID) de las reglas de snort se gestiona mediante este menú.

La configuración del ID de firmas (SID) de las reglas de snort se gestiona mediante este menú.

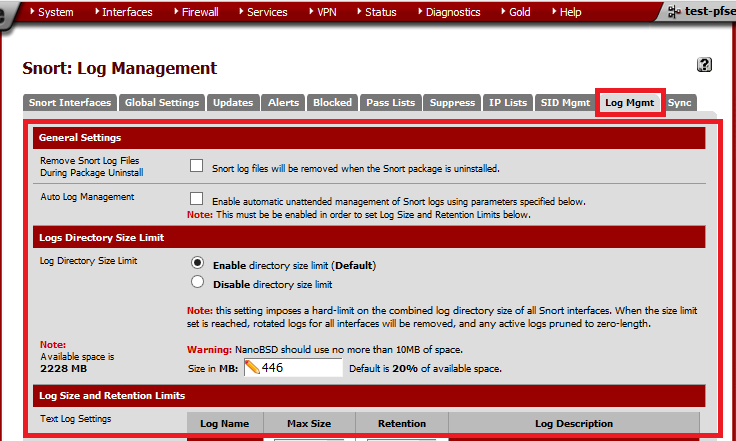

Los ajustes relevantes para la gestión de registros se muestran en el siguiente menú.

Conclusión

En este tutorial, hemos explorado Snort IDS / IPS, que es un software de seguridad de código abierto integrado con el firewall PfSense. Snort funciona perfectamente con un cortafuegos basado en filtros de paquetes (pf). La función IPS de snort bloquea las direcciones IP maliciosas o ilegales para proteger la red. Es muy estable en el cortafuegos Pfsense y se configura fácilmente mediante el interfaz gráfico.