Cómo instalar OpenVAS Vulnerability Scanner en Centos 7

El Open Vulnerability Assessment System (OpenVAS) es una de las soluciones de código abierto más importantes y útiles para el análisis y la gestión de vulnerabilidades. El escaneo de vulnerabilidades es una de las fases cruciales en las pruebas de penetración que ayuda a descubrir elementos vulnerables que podrían ser la causa de alguna avería grave. Por lo tanto, OpenVAS nos proporciona sus herramientas efectivas para las pruebas de penetración para garantizar que no seamos vulnerables a amenazas conocidas.

OpenVAS es ampliamente utilizado por varias personas en el mundo, incluidos expertos en seguridad y usuarios comunes que usaron todo esto en un conjunto de herramientas que funciona en conjunto para ejecutar la prueba en computadoras cliente utilizando su propia base de datos de debilidades y vulnerabilidades conocidas.

Entonces, en el artículo de hoy, le mostraremos su instalación y configuración en Linux CentOS 7 para asegurarnos de qué tan bien están protegidos sus servidores contra los ataques.

Lectura relacionada: Cómo instalar GVM Vulnerability Scanner en Ubuntu 20.04

Sistema base

Usaremos CentOS Linux 7 (Core) para configurar OpenVAS con la instalación básica de los paquetes del sistema. Mientras que los recursos de hardware en esta VM son 2 GB de RAM y 2 CPU.

Una vez que su máquina virtual Linux con CentOS 7 esté lista, inicie sesión con credenciales de root para actualizar su sistema usando el siguiente comando.

# yum update

Configurar el repositorio de Atomicorp

Ahora, configuraremos el repositorio de Atomicorp disponible gratuitamente desde el más conocido Atomic Secured para Linux que protege de miles de riesgos y vulnerabilidades automáticamente.

Emitamos el siguiente comando para instalarlo en su servidor centos.

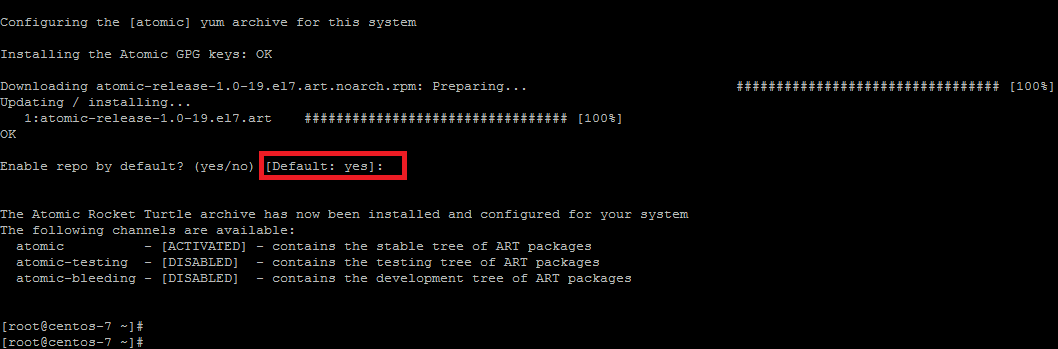

~]# wget -q -O - http://www.atomicorp.com/installers/atomic |sh

Esto instalará el instalador Atomic Free Unsupported Archive, versión 2.0.14.

Para continuar, elija la opción predeterminada como «Sí» para aceptar los términos de Atomicorp. Luego, el sistema configurará el archivo yum «atómico» para el sistema operativo, para aceptar esto una vez más, escriba «Sí» para habilitar su repositorio. Después de eso, el archivo Atomic Rocket Turtle se instalará y configurará para su sistema, como puede ver en la instantánea.

Instalación de OpenVAS

Ahora ejecutaremos el comando yum simple para instalar OpenVAS usando su repositorio atómico preconfigurado.

~]# yum install openvas

El sistema procesará para verificar y resolver sus dependencias y mostrará el resumen de la transacción con una lista de todos sus paquetes dependientes que serán instalados. Para continuar con la instalación, escriba «Y» para continuar.

Transaction Summary =============================================== Install 1 Package (+157 Dependent packages) Upgrade ( 1 Dependent package) Total download size: 57 M Is this ok [y/d/N]: y

El proceso terminará después de instalar OpenVAS y sus paquetes dependientes.

Configurar OpenVAS

Después de la instalación exitosa de OpenVAS, ahora ejecutaremos su instalación para configurar sus diferentes parámetros que comenzarán a descargar la última base de datos de Internet.

Entonces, en primer lugar, ejecute su comando de configuración en la terminal como se muestra.

~]# openvas-setup

Paso 1: Actualización de NVT, CERT y Scap DB

El primer paso de la configuración de OpenVAS será actualizar los datos de NVT, CERT y SCAP como se muestra en la siguiente imagen.

Aquí elegiremos la opción predeterminada, que tomará un par de minutos mientras descarga los datos y construye su base de datos. Por lo tanto, es mejor esperar y dejar que el proceso se complete sin interrupciones.

Paso 2: configurar GSAD

En este paso, configuraremos los ajustes de la dirección IP para GSAD, que es Greenbone Security Assistant, un front-end basado en web para administrar escaneos. Entonces, elegiremos la configuración predeterminada aquí para permitir conexiones desde cualquier IP.

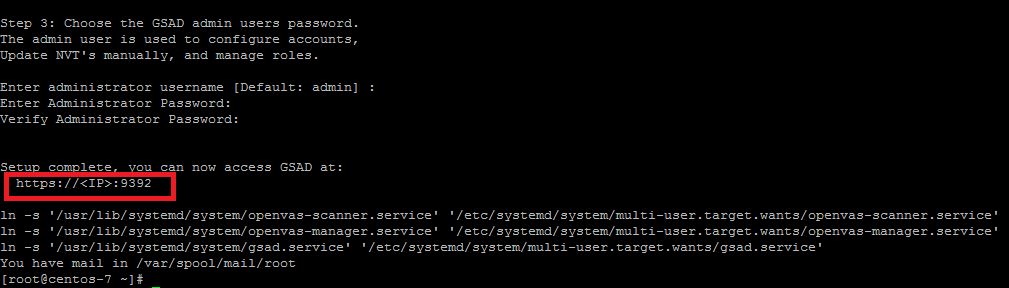

Paso 3: Elija la contraseña de los usuarios administradores de GSAD

Este es el último paso de la configuración de OpenVAS donde configuraremos el nombre de usuario y la contraseña para GSAD que se utilizará para configurar la cuenta.

Inicie sesión en Greenbone Security Assistant

Una vez completada la configuración de GSAD, accederemos a su GUI desde cualquier navegador web proporcionando la IP o FQDN del servidor además de su puerto predeterminado.

https://your_servers_ip:9392/

Se le dirigirá a su página de inicio de sesión, proporcionemos las credenciales que configuró en el paso anterior.

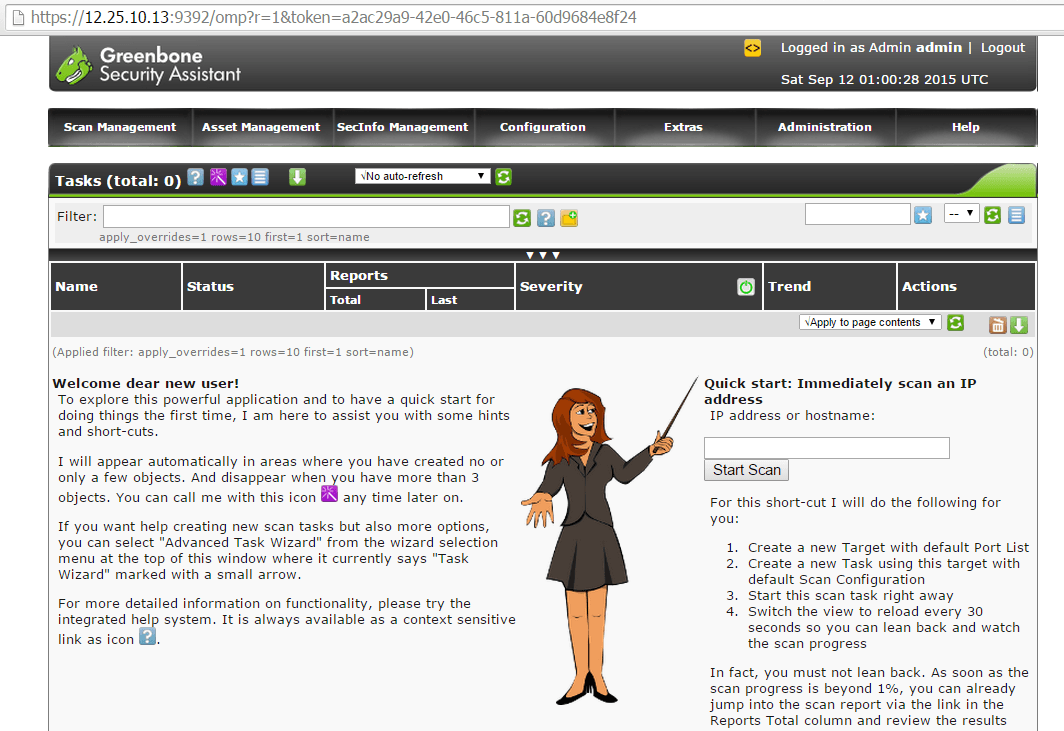

Bienvenido a Greenbone Security Assistant

¡Felicidades! Hemos configurado con éxito OpenVAS con Greenbone Security Assistance, al usar este tablero, las líneas de guía básicas ya se proporcionan desde la dirección IP de escaneo, mientras que podemos configurarlo para usar sus diferentes funciones disponibles eligiendo desde la barra superior.

Inicio de su primer escaneo

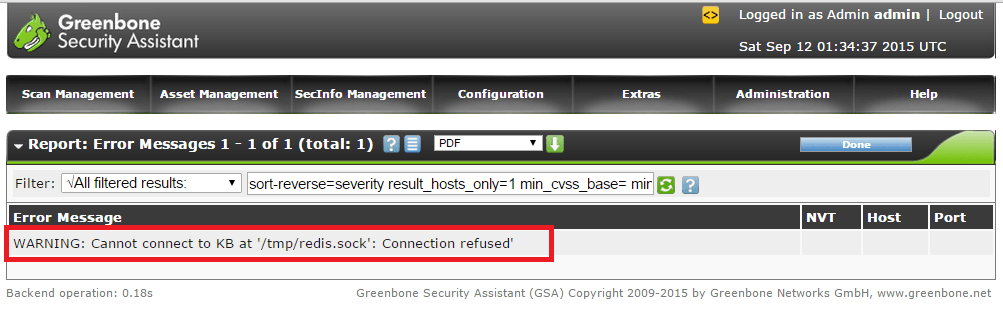

Ahora, para escanear su host o IP, colocamos la IP o el nombre del host en la parte superior derecha y hacemos clic en el botón «Iniciar escaneo». Sin embargo, no podrá ejecutar ningún escaneo, ya que obtendrá este error en su informe como se muestra a continuación.

Para resolver este problema, necesitamos realizar algunos cambios en el archivo de configuración de redis, que se pueden hacer emitiendo el siguiente comando.

# echo "unixsocket /tmp/redis.sock" >> /etc/redis.conf # sed -i 's/enforcing/disabled/g' /etc/selinux/config /etc/selinux/config # systemctl enable redis.service ln -s '/usr/lib/systemd/system/redis.service' '/etc/systemd/system/multi-user.target.wants/redis.service' # shutdown -r 0

Una vez que el servidor esté de vuelta después de reiniciar, vuelva a escanear su host o IP desde el Panel de control de Greenbone Security Assistant proporcionando primero los detalles de inicio de sesión.

Ahora puede ver la barra de progreso, puede que tarde unos minutos en completar el escaneo. Una vez que se complete el escaneo de Host / IP, haga clic en la fecha de finalización del escaneo para ver el informe como se muestra a continuación.

Conclusión

Ahora tenga un servidor OpenVAS completamente funcional configurado para escanear sus hosts para detectar vulnerabilidades y resaltar áreas en las que enfocarse cuando está reforzando su servidor.

Si aún tiene algún problema mientras realiza la configuración o ejecuta sus escaneos, no dude en comunicarse con nosotros ya que nos complace ayudarlo.